企業規模を問わず、さまざまな業種で被害が発生しているランサムウェア。バックアップを取っていても、最近の高度化したランサムウェアは、バックアップシステムに侵入してデータを暗号化してしまいます。甚大な被害を出さないために、また万一感染しても早期に事業を復旧するためには、サイバーレジリエンスの「抵抗力」と「回復力」を高める必要があります。

莫大な身代金支払い、復旧コスト、事業停止...

日々増加するランサムウェア攻撃は、もはや他人事ではありません!

10大脅威で「ランサムウェア被害」が4年連続1位

IPA(独立行政法人 情報処理推進機構)発表の「情報セキュリティ10大脅威 2024(組織編)」でも、「ランサムウェアによる被害」は4年連続で1位に選出。ランサムウェアを含んだ添付ファイルの送付や、VPNの脆弱性を悪用した侵入、不正なWebサイトへの誘導など、感染経路も拡大しています。

| 順位 | 脅威の種類 | 前年順位 |

|---|---|---|

| 1位 | ランサムウェアによる被害 | 1位 |

| 2位 | サプライチェーンの弱点を悪用した攻撃 | 2位 |

| 3位 | 内部不正による情報漏えい | 4位 |

| 4位 | 標的型攻撃による機密情報の盗取 | 3位 |

| 5位 | 修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃) | 6位 |

出典:IPA情報セキュリティ10大脅威 2024

最近のランサム攻撃事例

ランサムウェア攻撃は急増しており、大きな脅威になっています。特に部品メーカーが攻撃を受け、納入先の自動車会社が調査のために全国の工場を停止させたケースでは、日本経済の根幹を揺るがした“事件”として、衝撃をもって報道されました。

- 部品メーカーが被害を受けたことで取引先の自動車会社に影響が波及。計1万3千台以上の自動車生産に遅れが出るなど混乱が生じた。

- 病院が攻撃を受けたが身代金の支払いを拒否。データを復旧することができず、約2億円を投じて新たなシステムを構築することになった。

- 米国のインフラ企業が被害を受けたことで約1週間にわたり操業を停止。犯人グループに4億8千万円相当を暗号資産で支払うことでシステムを復旧させた。

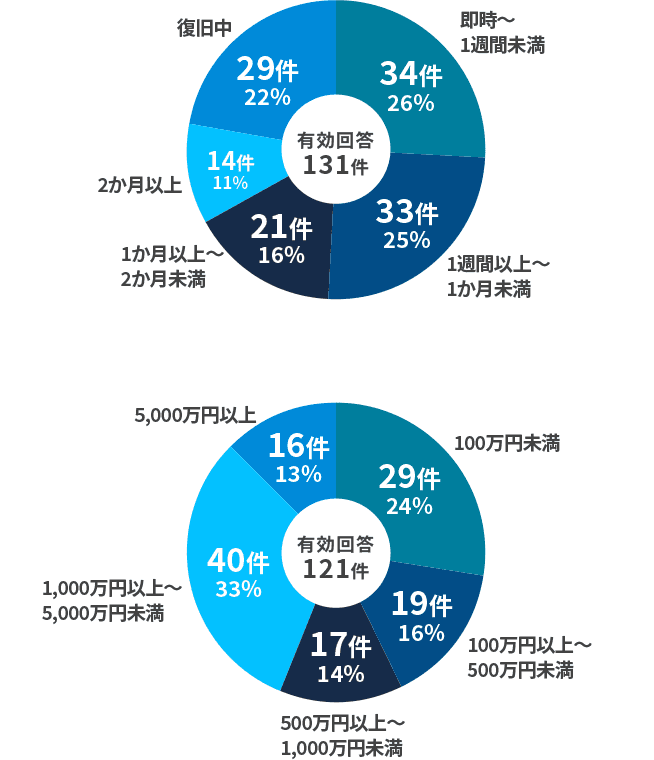

復旧までに1週間以上を要した割合は52%

1,000万円以上の費用を要した割合は46%

警察庁が実施した調査によると、ランサムウェア被害から復旧に要した期間では、1週間から1カ月未満が25%、1カ月から2カ月未満が16%、2カ月以上が11%で、52%が1週間以上を要しています。また、調査・復旧に伴う費用の総額では、1,000万から5,000万円未満が33%、5,000万円以上が13%となり、約半数が1,000万円以上を要しています。

出典:警視庁「令和4年におけるサイバー空間をめぐる脅威の情勢等について」

ランサムウェア対策は、「抵抗力」と「回復力」がカギになります。

抵抗力

ランサムウェア攻撃の被害を局所化・低減して事業を継続する「抵抗力」が求められます。攻撃の起点になるエンドポイントセキュリティの強化や、万一、侵入を許しても重要なデータにアクセスできないようにする対策が効果的です。

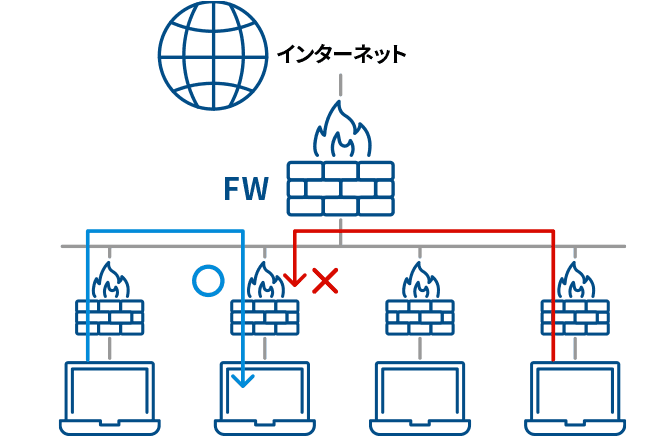

ランサムウェアの封じ込めに威力を発揮

侵入型ランサムウェアによる被害を局所化するためには、ネットワークをファイアウォールなどで細かく仕切り、たとえ侵入されたとしてもその区画に封じ込める「マイクロセグメンテーション」が効果的です。これにより、ランサムウェアは次の攻撃に移れなくなり、重要なデータを守ることができます。

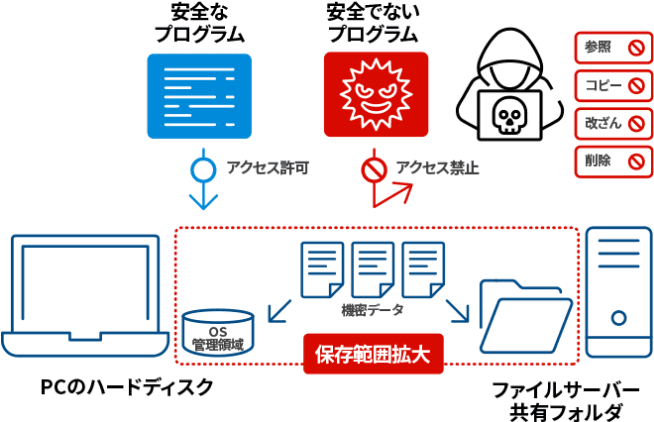

ランサムウェアの感染経路を遮断して感染を防止

安全性が確認できるプログラム以外が、機密データやOS管理領域(Master Boot Recordなど)へアクセスすることを禁止することで、機密データやOS管理領域をランサムウェアから保護し、被害拡大を防止します。マルウェア検知製品では検知されにくい、ファイルレスマルウェアからの保護も可能です。

回復力

ランサムウェア攻撃の被害から迅速に事業を復旧する「回復力」も重要です。物理的に隔離されたエリアにシステムを配置したり、可能な限り多くの世代のバックアップを取得することはもちろん、リストアを迅速に行える仕組みを整えることも対策として効果的です。

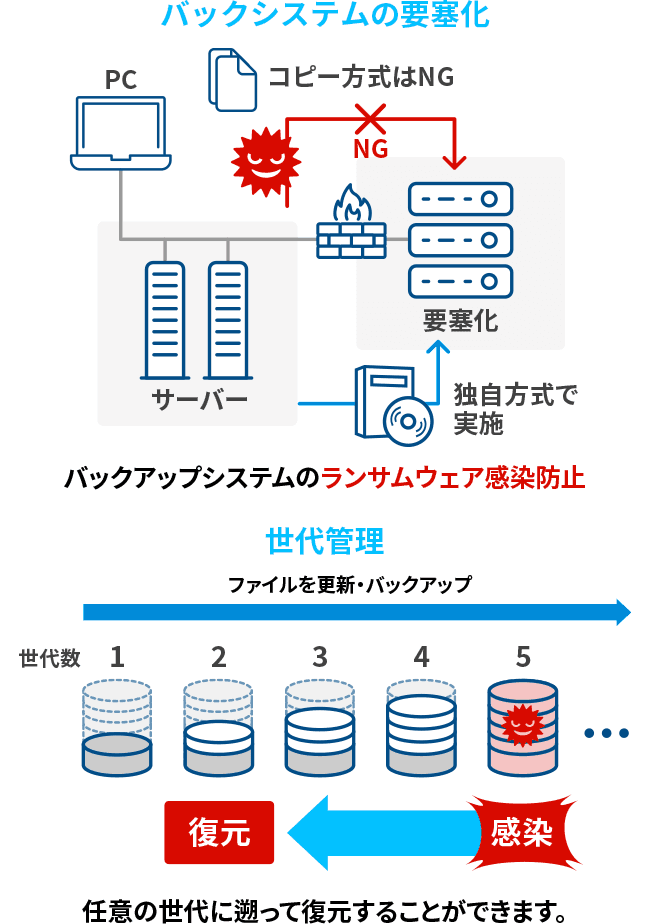

バックアップシステムの要塞化と世代管理で感染拡大を防止

バックアップシステムは、サーバーから物理的に隔離して「要塞化」を図り、攻撃者が外部からアクセスする機会をなくすことが重要です。また、万が一ランサムウェアに感染しても、適切にバックアップデータを取っていれば、迅速に業務を復旧することが可能です。日々バックアップを取っておけば、暗号化されたデータで上書きされても、遡ってデータを復元できます。

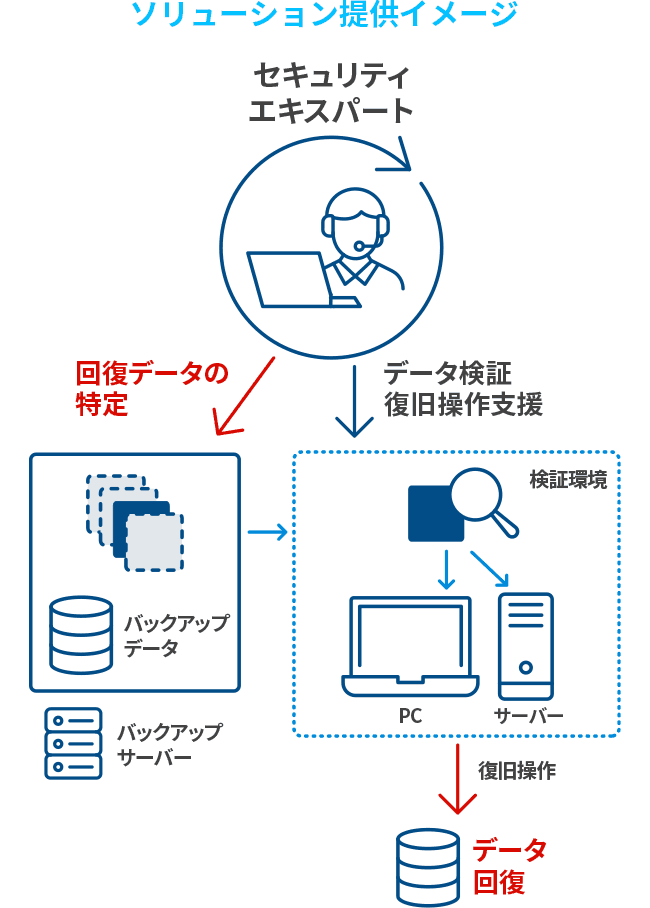

感染した日時や範囲の特定により、バックアップデータの復元が容易に

破壊されたデータのリストアを支援するサービスを活用すると、ランサムウェア攻撃による被害範囲(端末、時刻、データ)を特定することが可能です。これにより、回復すべきバックアップデータを速やかに復元させることで、業務を停滞させることなく遂行できます。

脅威を増す攻撃に対応するためには、

アウトソーシングサービスも有効です

次々と攻撃を仕掛けるハッカーに対応するためには、高度なセキュリティ人材が必要です。社内に適任者がいない場合は、アウトソーシングのマネージドセキュリティサービスを活用することをお勧めします。マネージドセキュリティサービスを活用することで、ランサムウェアなど最新の脅威を監視・検知・対処・回復できるようになります。

主なサービスメニュー

- 監視

-

- 脅威イベントを監視して報告

- 毎月レポートを作成・報告

- 初動対応

-

- 感染した端末のネットワーク隔離

- 状況確認や対策方針の策定支援

- インシデント対応

-

- バックアップデータの迅速な復元

- 端末のフォレンジック調査

- 調査

-

- ランサムウェアの侵入経路、潜伏範囲を調査

- 詳細な被害状況を実施

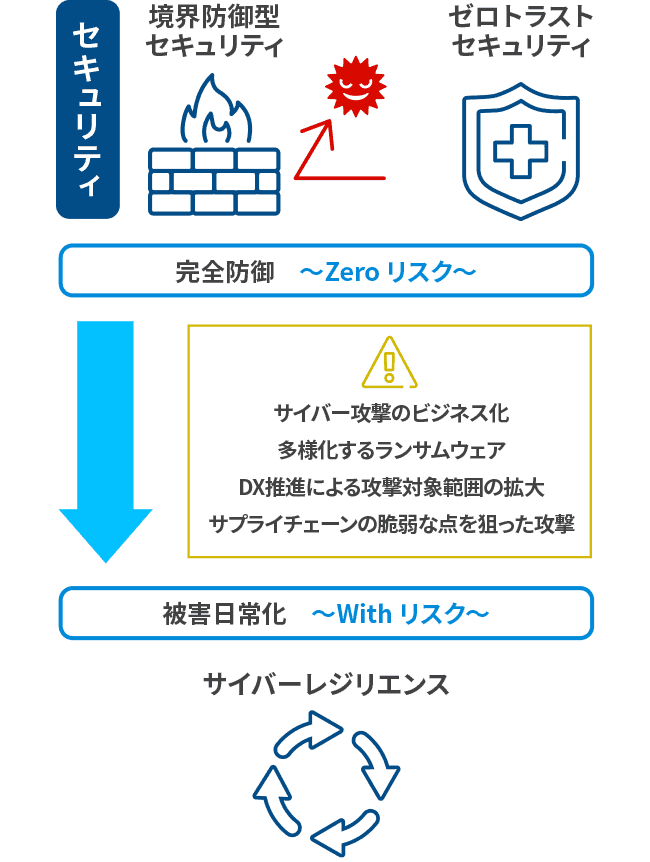

サイバー攻撃が進化・多様化するなか、事業継続のカギは、

「withリスク」の視点に立ったセキュリティ対策です

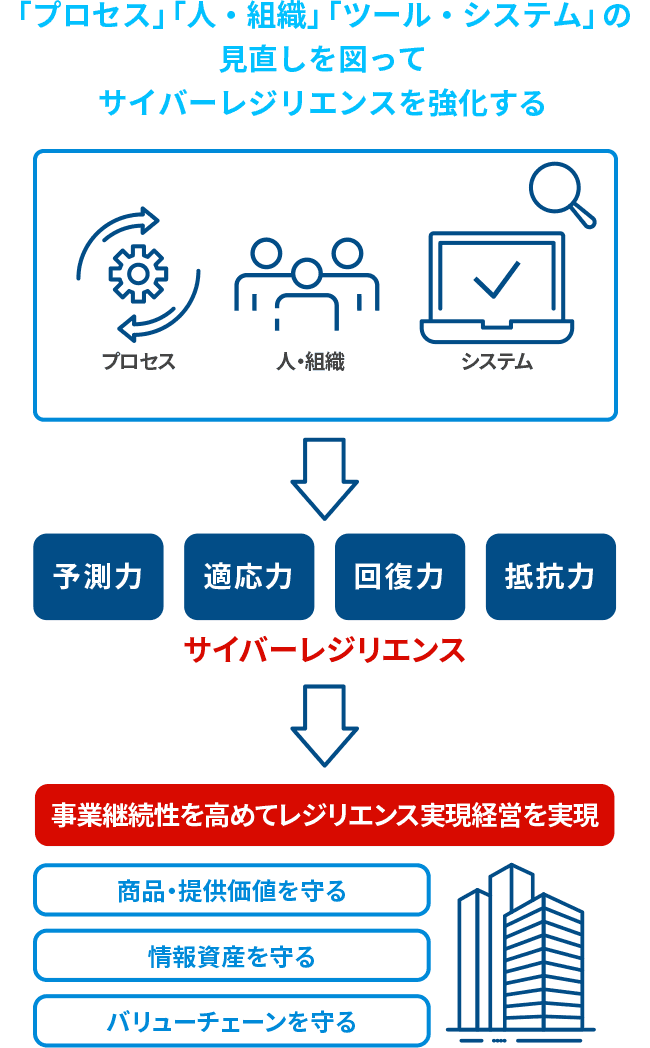

DXの推進によってクラウドシフトが進むなか、エンドポイントやデータだけでなく、関連会社を含めたサプライチェーン全体にまで、サイバー攻撃の対象範囲は拡大しています。特に最近は、マルウェアをクラウドサービスとして提供するRaaS(Ransomware as a Service)が登場するなど、脅威が一段と進化・多様化しています。このような状況において企業や組織が持続的に発展するためには、「withリスク」の視点に立ったセキュリティ対策への転換が必要です。

高度化・巧妙化する脅威に、サイバーレジリエンスの強化で対応

「withリスク」の視点に立った対策とは、「侵入されることを前提」に、予測力・抵抗力・回復力・適応力の4つの力をバランスよく強化する取り組みです。このような攻撃に対する耐性を高める考え方は、「サイバーレジリエンス」と呼ばれ、事業継続に効果的なセキュリティ対策となっています。

日立ソリューションズが提供するサイバーレジリエンスソリューション

日立ソリューションズの「サイバーレジリエンスソリューション」は、NIST*(米国国立標準技術研究所)がレジリエンス経営に必要な能力として示した4つの能力(予測、抵抗、回復、適応)にもとづいてサービスを提供しています。

- 予測力

- 攻撃に対する準備と態勢維持

- 抵抗力

- 被害を局所化し事業継続性を維持

- 回復力

- 攻撃の被害から早期に復旧

- 適応力

- 再発防止と

組織改善

*National Institute of Standards and Technologyの略称で、アメリカ商務省に属し、科学技術分野における計測と標準に関する研究が行われています。