無線LANの技術

無線LANのセキュリティ

無線LAN(Wi-Fi)の通信でセキュリティを保つためには、Aruba製品で提供する高セキュリティな機能の他に、以下の暗号化および認証も必須です。

それぞれの概要について、以下に説明します。

暗号化

信じ難いですが、最も初期の無線LANでは、セキュリティは全く無しの状態で通信を行っていたため、接続するSSIDが分かっていれば、誰でも接続が可能な状態となっていました。

その後、無線LANの通信でセキュリティを高めるために、セキュリティの規格として一番最初に考えられたのがWEPという暗号化方式となります。

暗号化を行っていれば、万が一、無線LANの電波を傍受されたとしても、データを盗み見られるということを防ぐことができます。

しかし現在では、WEPは暗号化された情報を瞬時に解読できるなど、その脆弱性が懸念されており、後に登場した新たな暗号化規格である、TKIP、AESなどの暗号化方式でWEPの脆弱性を強化して、暗号化の強度が高められています。

暗号化の強度レベルは、以下のとおりとなります。

| 暗号化規格 | WEP | TKIP | AES |

|---|---|---|---|

| 暗号強度 | × | ○ | ◎ |

認証

無線LANのセキュリティを高めるためには、前述の暗号化の他に、ユーザー認証が必要です。

手軽な認証方式として、無線LAN利用端末固有のMACアドレスに基づいて認証を行う、「MACアドレス認証」や、無線LAN利用端末のMACアドレスをアクセスポイントに登録することで、登録されたMACアドレスを持つ端末を認証する「MACアドレスフィルタリング」という、単純な認証方式があります。

しかし、MACアドレスは書き換えや、なりすましなどによる詐称が可能なために、セキュリティ対策としては通用しません。

そのため、実際無線LANの運用上で活用されている、その他の認証方式としては、PSKやIEEE802.1x認証、Web認証などがあります。

以下は、無線LANにおける認証方式とその概要です。

PSK、IEEE802.1x認証、Web認証の詳細は後述しますので、以降の各説明をご覧ください。

| 認証方式 | 概要 | 認証キー |

|---|---|---|

| MACアドレス認証/ MACアドレスフィルタリング |

ユーザーがパスワードなどを入力する手間が無いため、単純で手軽な方式だが、MACアドレス詐称のリスク有り | 無線LAN利用端末のMACアドレス |

| IEEE802.1x認証 | IEEE802.1xのプロトコルを使用して、認証にはRADIUSサーバーを利用する | ユーザー名/パスワードまたは、証明書 |

| Web認証 | ユーザーがウェブブラウザを使用して、ユーザー名とパスワードを入力して認証を行う | ユーザー名/パスワード |

PSK(Pre-Shared Key)

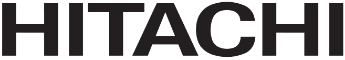

端末およびアクセスポイントには事前に、認証用として共有する同一のパスフレーズ(PSK)の設定を行い、互いに比較することで、端末およびアクセスポイントを認証します。

パスフレーズは、それ自体を使用して認証を行うのではなく、パスフレーズから、それとは異なるPMK(Pairwise Master Key)という鍵を生成します。さらにそのPMKから、PTK(Pairwise Transient Key)を生成し、PTKを使用して、端末およびアクセスポイントを認証します。

キーが変わらないという脆弱性があったWEPとは違い、認証毎に異なる鍵を使用することで、セキュリティ強度を上げています。

PSKによる認証は、外部にパスフレーズの情報が漏れる可能性があるため、定期的にパスフレーズを更新する必要があります。

IEEE802.1x認証

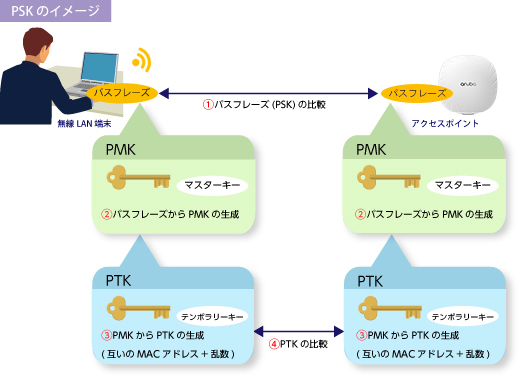

IEEE802.1x認証は、無線LANを利用するクライアントと、無線LANアクセスポイントの双方でIEEE802.1xプロトコルを使用し、認証には、RADIUS(Remote Authentication Dial-In User Service)サーバーを利用することで、無線LANの利用において認証機能を付加する方式です。802.1x認証や、1x認証という言い方をする場合もあります。

上記の図のとおり、802.1x認証では、アクセスポイントはオーセンティケータ、クライアントはサプリカントと呼びます。

クライアントやアクセスポイント台数が多くても、RADIUSサーバー(認証サーバー)側で全ての認証を行うため、大規模な環境でも適応可能な認証方式です。

RADIUSサーバーで認証の許可および拒否を行うことで、未認証のクライアントから送信されたパケットをネットワークに流さず、不正アクセスを排除できます。

また、RADIUSサーバーを使用することによって、クライアントがどこのアクセスポイントへアクセスしても、同じログイン情報が利用できます。

802.1x認証では、認証プロトコルであるEAP(Extensible Authentication Protocol)が使用されますが、EAPはさまざまなものがあり、使用する認証キー(ユーザーID/パスワード、電子証明書など)や、セキュリティ強度がそれぞれ異なります。

そのため、使用するクライアントのサポート状況や使い勝手などを考慮して、適切なEAPを選択することが必要となります。

主なEAPの種類および比較は以下のとおりです。Aruba製品は以下の認証に対応しています。

| EAP-TLS | EAP-TTLS | EAP-PEAP | |

|---|---|---|---|

| 概要 |

|

|

|

| セキュリティ強度 | ◎ | ○ | ○ |

| 端末側の認証 | 電子証明書 | ID/パスワード | ID/パスワード |

| サーバー側の認証 | 電子証明書 | 電子証明書 | 電子証明書 |

| EAP-FAST | EAP-SIM | EAP-AKA | |

|---|---|---|---|

| 概要 |

|

|

|

| セキュリティ強度 | ○ | ◎ | ◎ |

| 端末側の認証 | ID/パスワード | SIM | USIM |

| サーバー側の認証 | ID/パスワード | SIM | USIM |

- ※1)SIMカード:Subscriber Identity Moduleカード。携帯電話利用者を識別するカードで、電話番号や識別番号などの情報を記録している。

- ※2)USIMカード: Universal Subscriber Identity Moduleカード。携帯電話利用者を識別するカードで、電話番号や識別番号などの情報を記録している。

| EAP-MD5 | LEAP | |

|---|---|---|

| 概要 |

|

|

| セキュリティ強度 | × | × |

| 端末側の認証 | ID/パスワード | ID/パスワード |

| サーバー側の認証 | × | - |

Web認証/ウェブ認証

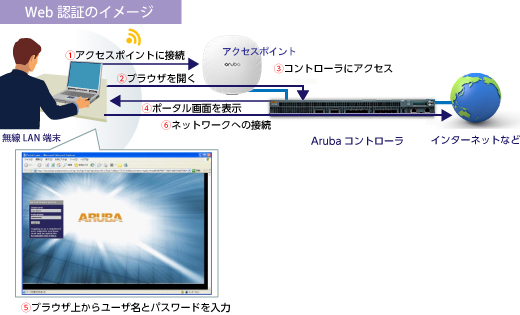

無線LANで使用されるWeb認証は、ユーザーが、Internet ExplorerなどのWebブラウザを使い、ユーザー名とパスワードを入力して認証を行う認証方式のことです。

認証前のクライアントには、Webブラウザでの通信を行えるようにIPアドレスを割当て、認証されないクライアントのアクセスは全てブロックします。

Web認証は、企業内での無線LAN利用に限定されず、ホテルや駅などの公共エリアをはじめとするWi-Fiスポットなどでも広く利用されている認証方式です。企業内では、一時的に無線LANを利用したい、ゲストや来訪者など向けの認証方式としても活用されています。

機器のバージョンやOSなどを限定せずに、Webブラウザの経由で認証が可能です。

以下の図は、Arubaのコントローラーとアクセスポイントを構成した際の、Web認証の利用イメージです。

Web認証が使用対象外となるのは、認証時のログイン情報を入力できない、無線LAN対応のIP電話機やバーコードスキャナなどです。