標的型メール訓練サービス

標的型メール訓練サービス 概要

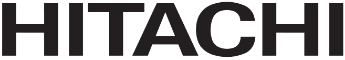

お客さまの会社にて標的型メール攻撃を疑似体験いただきます。誤ってメールを開封したユーザーには教育コンテンツを指示し、適切な研修を実施します。また、メール開封状況など結果を報告書でご提供することで、セキュリティの向上に役立てていただけます。

標的型メールの疑似体験によりマルウェア感染率を大幅低減、感染時の初動対応を徹底し、被害を軽減します。

標的型メール訓練サービスの目的(利用シーン)

従業員のセキュリティ意識向上

従業員に標的型メール攻撃を疑似体験いただくことで、マルウェアを実行させないため気を付けるべきメールのポイントを理解いただけます。また、マルウェアを開封してしまった場合、すぐに報告するなど適切な初動対応の徹底に役立ちます。

攻撃メールへの耐性を把握

実際に標的型メールが届いた場合どうなるか、訓練メールの開封状況からお客さまの攻撃メールへの耐性を把握できます。リスクを可視化することで課題が明確化し、被害を軽減するための対策強化ポイントがわかります。

標的型メールとは

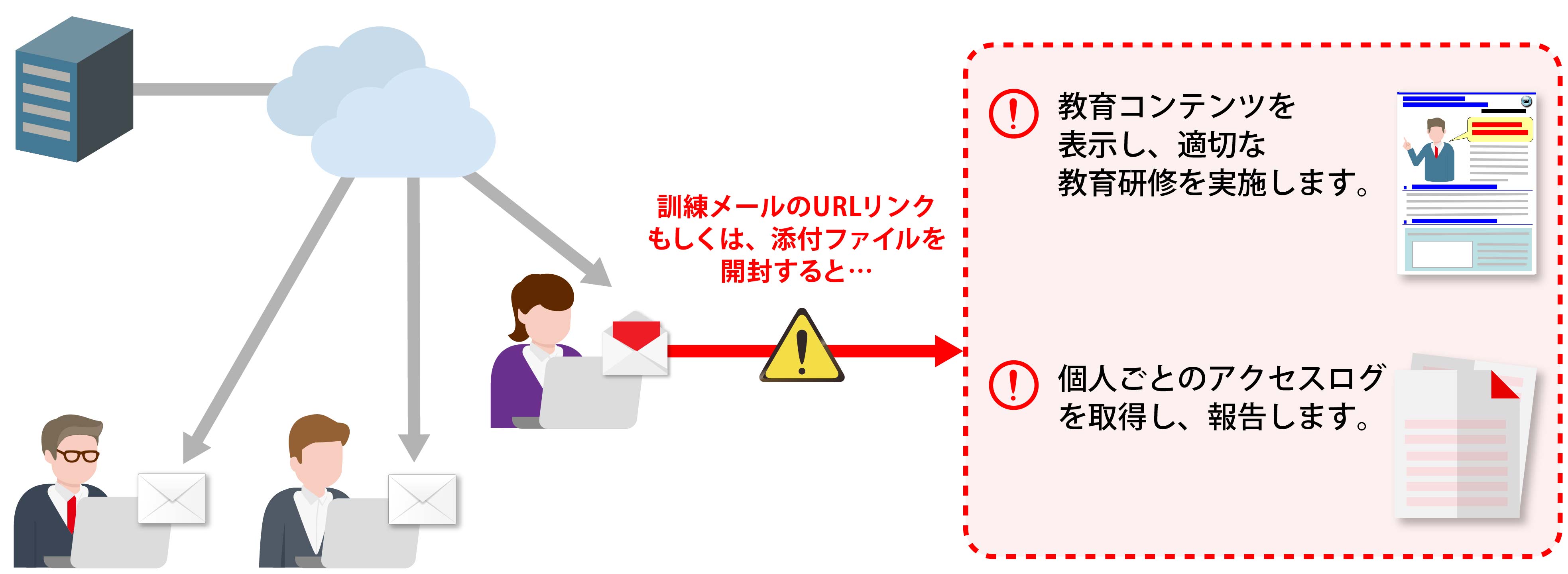

標的型メールは、機密情報の窃取を目的に、マルウェアに感染させようと巧妙に作られたメールのことです。不特定多数の対象にばらまくのではなく、特定の組織やユーザー層をターゲットに送信されます。

標的型メール攻撃では、一般的なアンチウイルスでは検知できない未知のマルウェアが攻撃に使われるケースが多数存在し、技術的な対策を実施しても100%防ぐことは難しいのが実情です。誤って攻撃メールを開いてしまった場合、マルウェアに感染したことに気付かないまま、結果的に機密情報を盗み出されてしまう危険性があります。

標的型メールの特徴

標的型メールは、業務に不可欠なメールを利用した攻撃です。正規の業務メールで使われる件名や宛先、内容、署名を真似するなど、巧妙な手口で作成されるため、偽造メールであると気付けず、URLをクリックしたり、添付ファイルを実行してしまうリスクが高くなります。

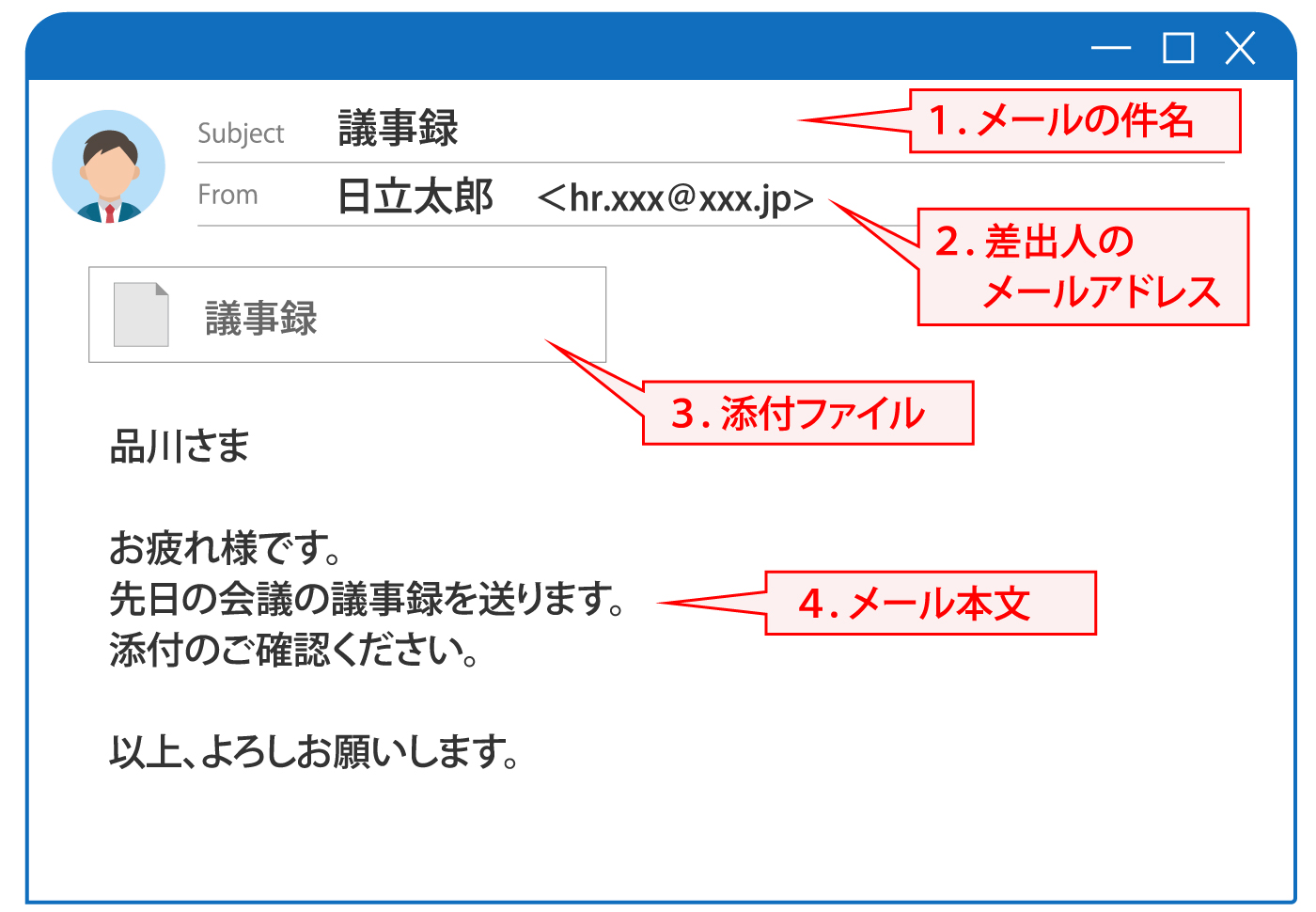

標的型メールの見分け方

手口が巧妙化されている標的型メールですが、標的型メールだと気付くためのポイントがあります。

- メールの件名

攻撃者は、URLをクリックしたり、添付ファイルを実行させることを狙ってメールを作成します。そのため「議事録」や「製品に関する問い合わせ」など、多くの人が興味をそそられたり、開かざるを得ないような件名でメールが送られてきます。興味を引く件名であっても、ほかのポイントと照らし合わせ、標的型メールではないか判断することが重要です。 - 差出人のメールアドレス

差出人名が知人であっても、そのメールアドレスがフリーアドレスになっているケースがあります。また、メール本文に記載された署名が、差出人のメールアドレスと異なる場合も要注意です。 差出人のメールアドレスは、ツールを使って簡単に偽造でき、攻撃者は差出人を偽造し、メールを送ってきます。 - 添付ファイル

ファイルが添付されている場合は、さらに要注意です。特に実行形式ファイル(exe/scr/cplなど)やショートカットファイル(lnk)が添付されている場合は、標的型メールの可能性が高く危険です。実行ファイルのアイコン画像は自由に設定できるため、文章ファイルなどに偽造されていることがあります。また拡張子についても偽造を疑い、二重拡張子や、拡張子の前に大量の空白文字が挿入されていないか確認が必要です。 - メール本文

標的型メールは巧妙に偽造されるようになりましたが、日本語の言い回しが不自然であったり、通常の日本語の文章では使用されない繁体字、簡体字が使われているメールも多くあります。 また、HTMLメールの場合、表示されているURLと、実際にクリックして開いたリンク先のURLが異なっていないか注意が必要です。

標的型メールに必要な対策

標的型メールの対策としてまず必要なことは、マルウェア対策製品の導入です。しかし、先に挙げた特徴からもわかるとおり、技術的な対策で100%防ぐことは難しいとされています。

利用者一人ひとりが標的型メールに気を付けることはもちろん、万が一、攻撃メールの添付ファイルなどを開いてしまった場合でも適切な対処を迅速にできるようにしておくことが重要です。

そのためにも避難訓練と同様に、標的型メールによる攻撃を疑似体験し、対処方法を訓練しておく必要があります。

標的型メール訓練サービス 特長

攻撃メールへのリスクレベルを評価し、把握

実際に、どの程度のユーザーが攻撃メールを開封してしまうか、現状のリスクレベルを調査し、把握することが可能です。より踏み込んだ技術的な対策などの導入をご検討される場合、この結果を参考にすることが可能です。

ユーザー端末のマルウェア感染率を大幅低減

ユーザーが攻撃メールを誤って開封してしまう確率が半分になれば、ユーザー端末のマルウェア感染リスクも半分になります。過去の実績では、継続的に、あるいは複数回メール訓練を実施した場合、そのクリック率は半分から3分の1まで低減しています。

感染時の初動対応を徹底し、被害を最小化

ユーザーが攻撃メールを誤って開封してしまった場合でも、適切な初動対応ができれば被害を最小化することが可能です。教育コンテンツに、"LANケーブルを抜いてヘルプデスクへ報告"するなどルールを記載することで、適切な初動対応についても教育訓練が可能です。

小規模から大規模ユーザーまで対応可能

小規模から大規模までお客さまのユーザー数に合ったメニューを選択できるので、コストを抑えて、標的型メール訓練を実施することができます。

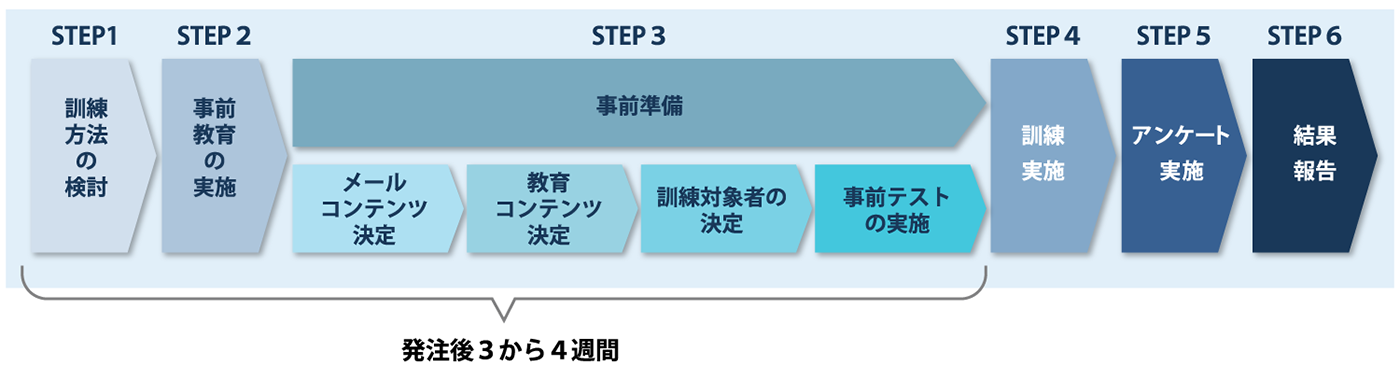

標的型メール訓練サービス ご利用の流れ

標的型メール訓練サービス 調査期間

調査方法の検討から訓練実施まで、発注後3から4週間。

訓練終了後にアンケート実施および結果報告を行います。

標的型メール訓練サービス 導入ステップ

STEP1,2,3 訓練方法の検討から事前準備

打ち合わせを行い訓練の目的を決定し、目的に合わせて訓練内容を設計します。設計にもとづき訓練メールを作成し、訓練対象者を決定。事前テスト対象者に事前にテスト送信を実施し、訓練内容を最終決定します。

STEP4,5 訓練実施からアンケート実施

訓練用メール を送信し、開封状況の取得をします。また後日、訓練であったことを種明かし(訓練終了通知)し、同時にWebアンケートへの回答を呼びかけます。アンケートでは、属性単位で開封/非開封理由の傾向を確認できます。

※アンケートはオプションです。

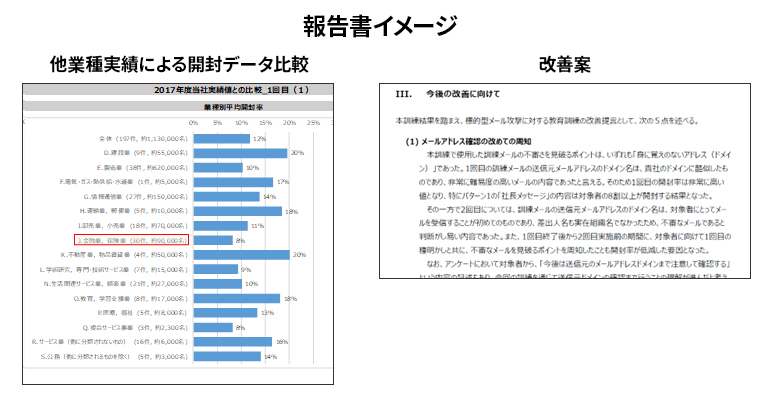

STEP6 結果報告

Webアンケート締切後 約2週間で報告書をご提供します。報告書には全体の集計結果などをまとめて記載します。また対象者ごとの開封状況をExcelデータでご提供します。

標的型メール訓練サービス メニュー

報告書重視タイプと学習効果重視タイプの2つのメニューからご選択できます。

報告書重視タイプ

報告書の内容を重視したプランです。開封結果の同業他社比較や、訓練結果に対する考察、改善案を含む報告書を希望の方におすすめです。

※教育コンテンツはPowerPoint形式となります。

学習効果重視タイプ

動画、漫画など受講者の記憶に残りやすい、短時間で実施可能な教育コンテンツを提供。教育への参加率や理解度の向上を希望の方におすすめです。

※報告書は報告ポイントを必要最小限におさえた、簡易報告書となります。

標的型メール訓練サービス 導入実績

小規模から大規模までお客さまのユーザー数に合ったメニューをご用意。さまざまな業種で数百名から数十万名規模まで、全国累計11,000社以上の企業にご利用いただいています。

標的型メール訓練サービス 価格

個別見積もり

実施内容や訓練メール送信数によって異なります。詳細はお問い合わせください。

FAQ

-

日立ソリューションズの標的型メール訓練サービスでは、お客さまのニーズに応じて選択できるよう、2種類のメニューをご用意しています。

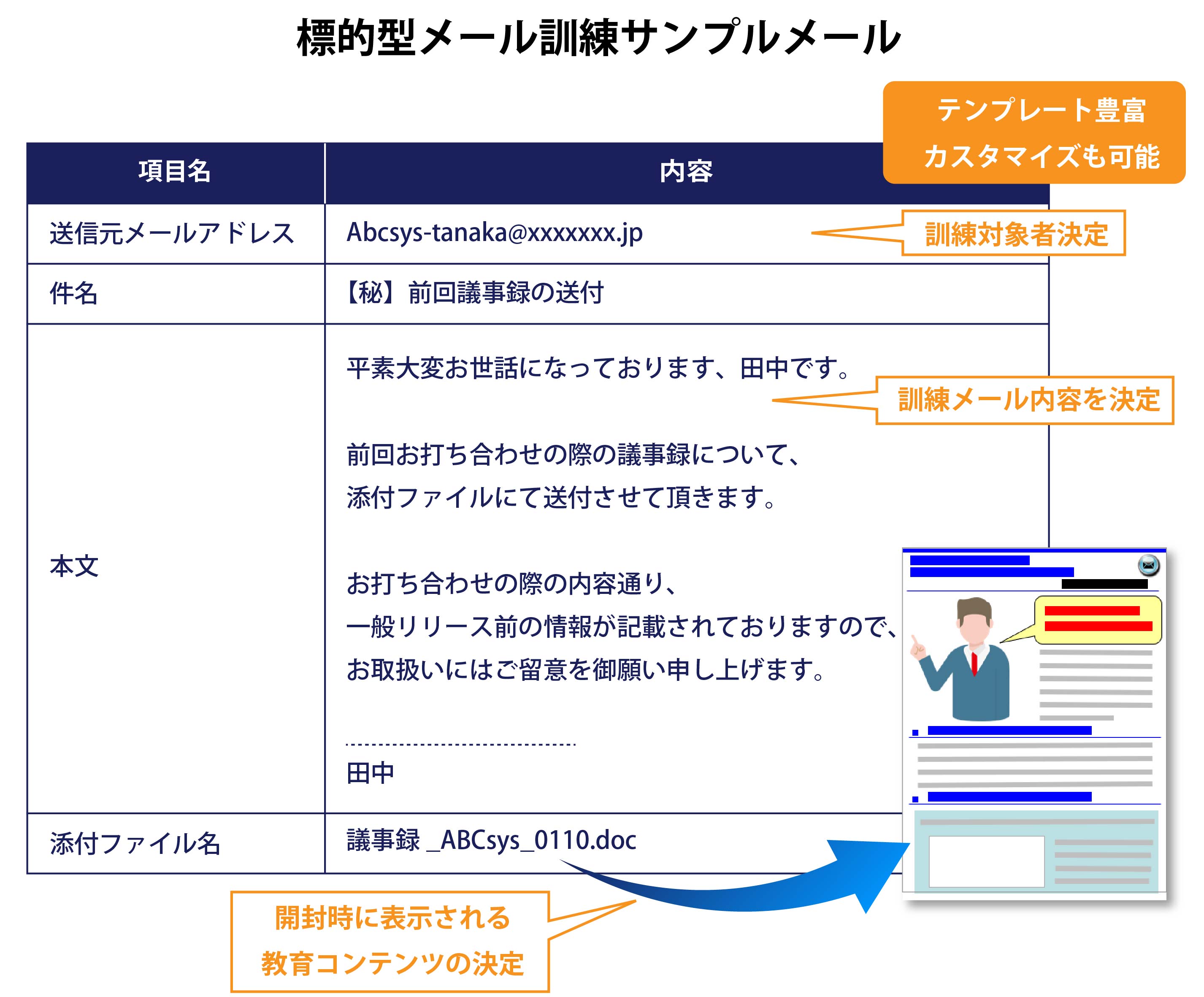

より実践的で効果的な訓練とするため、文面のカスタマイズだけでなく、メール文面への氏名・部署名の挿入や、訓練対象ユーザー(送信メールアドレス)ごとの内容変更など柔軟な対応が可能です。

メニューについて詳細はこちら -

はい。日本国内のサーバーおよび環境を利用しております。

-

訓練が1回の場合、契約受注から結果報告まで2カ月程度を想定しています。

詳細はお問い合わせください。 -

1週間程度となります。

-

情報サービス業や卸売業、金融業など、さまざまな業種で導入されています。

メニュー別の導入実績は以下のとおりです。(2025年12月時点)

・学習効果重視タイプ:250社以上

・報告書重視タイプ:10,000社以上

-

可能です。訓練実施ユーザーごと(送信メールアドレスごと)に、送信する訓練メール本文のパターンを選択いただくことができます。また、送信日を複数日に分散することも可能です。

詳細はお問い合わせください。 -

はい。数十種類のテンプレートをご用意しています。

「議事録の確認」や「セキュリティパッチ適用の依頼」など業務連絡を装った難易度の高いものから、抽選結果の通知や公的機関を騙った連絡といった見破りやすそうな文例など、幅広い内容を取り揃えています。

さらに、テンプレートにお客さまの部署名や担当者を追加したり、テンプレートを参考に一から文面を作成したりするなどのカスタマイズも可能です。 -

ご要望の情報取得に対応したメール訓練システムをご提案可能です。なお、お客さまの環境によっては、必ずしも正しく情報が記録されない場合もございますのでご了承ください。

詳細はお問い合わせください。 -

はい。最近の攻撃の傾向を反映した内容となるよう、毎年見直しを行っています。

標的型メール訓練サービスのリーフレットダウンロード

標的型メール訓練サービスのリーフレットをダウンロードいただけます。