進化するマルウェア

Emotet(エモテット)への対応について

進化するマルウェア

Emotet(エモテット)への対応について

Emotetによる感染被害が再度急増中

- 昨今の国際情勢を受け、サプライチェーンなどにおけるEmotetの感染被害が拡大しています。

- 不測の事態に備え、情報資産の把握、脆弱性対策、インシデント対応の強化などセキュリティ対策の強化が必要です。

Emotetとは

Emotet(エモテット)は、2014年に初めて確認されたマルウェアです。当初はオンラインバンキングのアカウント情報(ユーザー名およびパスワード)を窃取することを目的としたマルウェアとして報告されていました。主にEメールによる感染が報告されており、日本国内でも被害が広がりました。

2021年5月には日本におけるEmotetの感染は減少しましたが、2021年11月から攻撃活動再開の兆候が確認されています。

Emotetの特徴

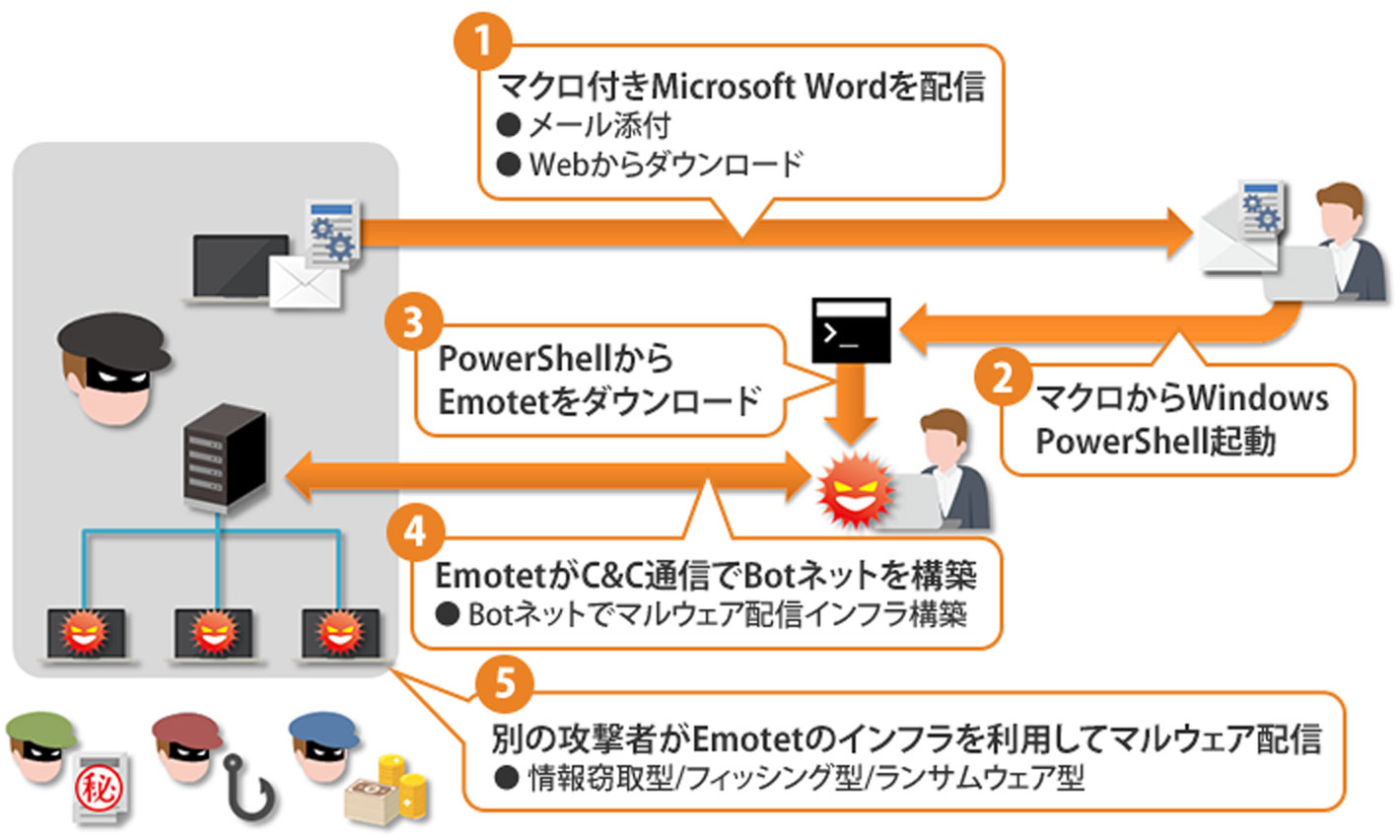

Emotetの主な感染経路とされているのがEメールです。実在する組織になりすましたり、実際に業務でやり取りされたEメールの内容を用いるなど巧妙な標的型メール攻撃といえます。

受信者が添付ファイルを開くとPowerShellが実行され、Emotetがダウンロードされます。

Eメールのタイトルにいかにも業務で使用されるような用語が含まれていたり、「Re:」や「Fwd:」が含まれていたりするため、受信者が正規の業務メールと思い込み添付ファイルを開き、知らないうちにEmotetに感染している場合もあります。

業務関連のEメールのほかに、時事ニュースに関連した攻撃メールも確認されており、特に添付ファイルがある場合は注意が必要です。

Emotet攻撃の流れ

Emotetによる被害

Emotetに感染すると、以下のような被害が発生する可能性があります。

個人情報の流出

ファイル共有(SMB)の脆弱性を悪用し拡散

重要な業務データの流出・ユーザー名やパスワードなど認証情報の悪用

ランサムウェアに感染し、重要なデータやシステムが暗号化破壊されることにより業務に影響

Eメール情報(過去のEメールやアドレス帳)の窃取

Eメールによる更なる拡散

Emotetへの対策

Emotetによる被害を防ぐために、以下のような対策が必要です。

添付ファイル(主にWordファイル)を開く前に、送信元を確認する

添付ファイルのマクロが自動的に実行されないよう設定を確認する

※マクロの設定を「警告を表示してすべてのマクロを無効」にする。

OSのセキュリティパッチは最新のものを適用する

疑わしいファイルを開いてしまった場合は、すぐに端末をネットワークから切り離し然るべき社内窓口に連絡し、感染拡大を防ぐ

重要システムやデータのバックアップを取っておく

セキュリティ製品により多層防御

主な対応製品・サービス

| カテゴリー | 製品名 | 対応状況 |

|---|---|---|

| システム全体 | セキュリティコンサルティング | セキュリティエキスパートの高度な知識とITとOTを網羅するセキュリティ技術で、システム全体のセキュリティコンサルティングを実施 |

| セキュリティ診断サービス(脆弱性診断) | Webアプリケーションやネットワーク機器、OS・ミドルウェアなどに脆弱性がないかを疑似攻撃により調査 | |

| エンドポイント/ サーバー |

秘文 Endpoint Protections Service | 安全性が確認できるプログラム以外の実行を禁止することで、マルウェアの実行時にブロック |

| 次世代マルウェア対策製品 CylancePROTECT® | 不正なファイルをダウンロード、もしくは実行するタイミングで検知・駆除 | |

| CylanceOPTICS® | 端末上のイベントをモニタリングし、Emotetによる脅威の可視化・分析・調査、対応を実施 | |

| CylanceMDR™ | BlackBerry社のアナリストが24時間365日でCylance製品からのアラートを解析・調査 | |

| Palo Alto Networks Cortex XDR | 不正なファイルの実行時にサンドボックスにて検知 | |

| Trend Micro Apex One | 不正マクロを含むOffice文書ファイルを検出・駆除 | |

| MDRサービス for Trend Micro | Trend Micro Apex Oneの運用から対策までのサイクルをワンストップで提供 | |

| Fortinet FortiEDR | 機械学習型エンジンによるウイルスの検出および疑わしい通信/挙動を検出、評価、ブロック | |

| MDRサービス for Fortinet | FortiEDRの運用を代行し、インシデントの監視から対応まで実施 | |

| Trend Micro Deep Security / Trend Micro Cloud One |

|

|

| ネットワーク | Palo Alto Networks 次世代ファイアウォール |

不正なファイルのダウンロード時にサンドボックスにて検知 |

| UTMアプライアンス Fortinet FortiGateシリーズ |

|

|

| 次世代ファイアウォール Juniper Networks SRXシリーズ |

|

|

| マルウェア対策アプライアンス FireEye NXシリーズ | 不正なファイルのダウンロード時にサンドボックスにて検知 | |

| Eメール | FortiMail Cloud | 不正なURLへのアクセスや添付ファイルの開封を無害化した状態で安全に閲覧可能 |

| Trend Micro Cloud App Security | 不正なサイト、および不正マクロを含むOffice文書ファイルを含むEメールをブロック・駆除 | |

| Cloudmark Security Platform for Email | 不正なファイルが添付されたEメールの検出・ブロックが可能 | |

| proofpoint | 不正なファイルが添付されたEメールの検出・ブロックが可能 | |

| 活文メールゲートウェイ(無害化オプション) | 不正なURLへのアクセスや添付ファイルの開封を無害化した状態で安全に閲覧可能 |

おすすめコラム

マルウェア感染しても慌てない!すぐ対処するためのマルウェア駆除マニュアル