秘文で実現するマルウェア対策とは?

秘文で実現するマルウェア対策とは?

昨今、国内外で猛威を振るっているランサムウェアをはじめとするマルウェアは、今後さらに脅威が拡大することが予測されており、それらの対策は企業にとって喫緊の経営課題です。 攻撃の手口は複雑化・巧妙化しており、今や、ファイアウォールやウイルス対策ソフトを導入しても、マルウェアの侵入を完全に防ぐことは困難です。特にランサムウェアは侵入後、急速に拡散するため、侵入を許した場合の被害をいかに少なくするかが重要であり、また、侵入ルートを早期に特定し、二次被害や再侵入の防止に向けた対策も課題となっています。 秘文は、ランサムウェアなどのマルウェアから機密データを守ります。

こんな課題はありませんか?

- 課題

- 解決

-

課題

- 社内ではマルウェア対策製品を導入済みだが、日々作成される新しいマルウェアに対応できているのだろうか?

-

解決

- マルウェアを検知・駆除するのではなく、マルウェアに感染しても機密データやMBR(マスターブートレコード)にアクセスさせないという方法でデータの窃取や破壊を防止します。

秘文 Data Encryption

-

課題

- マルウェア対策製品からマルウェア感染が警告された。すぐに対応したいが、遠隔地や夜間の場合は急に対応することが難しい。その間にマルウェアが拡散しないだろうか?

-

解決

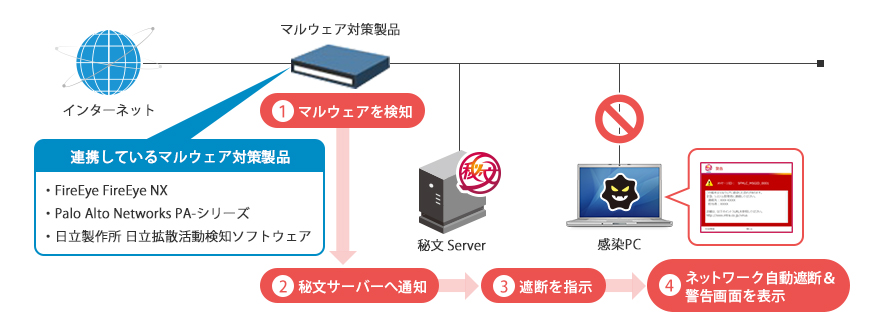

- ネットワーク型マルウェア対策製品と連携し、感染したPCを社内ネットワークから遮断します。

秘文 Device Control × マルウェア対策製品

-

課題

- マルウェア対策製品がマルウェアの侵入を検知した、再発防止策を考えたいが、どこから侵入してきたのだろうか?

-

解決

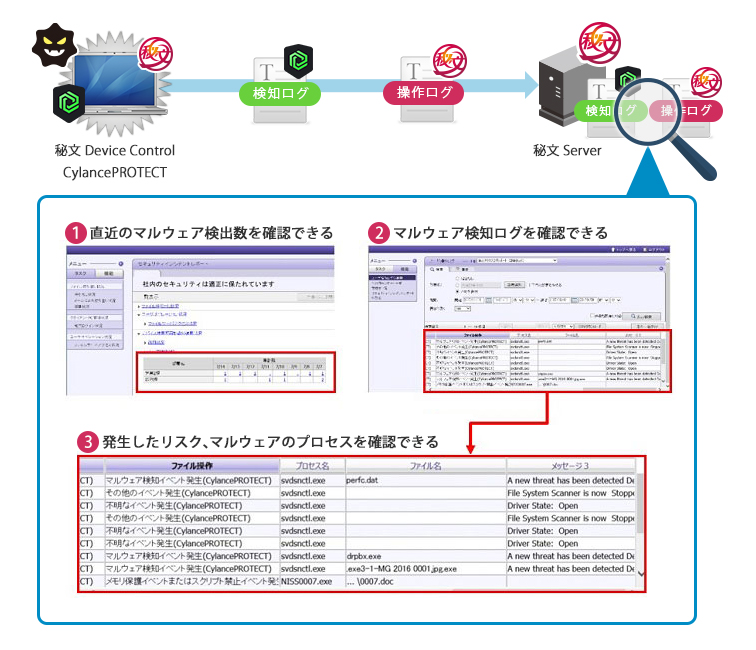

- エンドポイント型マルウェア対策製品と連携し、日々のマルウェア検知件数やマルウェア侵入の契機となったユーザー操作を特定します。

秘文 Device Control × マルウェア対策製品

秘文 Data Encryptionによるマルウェア対策

マルウェアの目的は機密データの窃取や破壊することです。秘文はこの点に着目して、日々巧妙化するマルウェアを検知・駆除する方法ではなく、「機密データそのものを保護する」という新しい発想で、マルウェアの脅威から守ります。

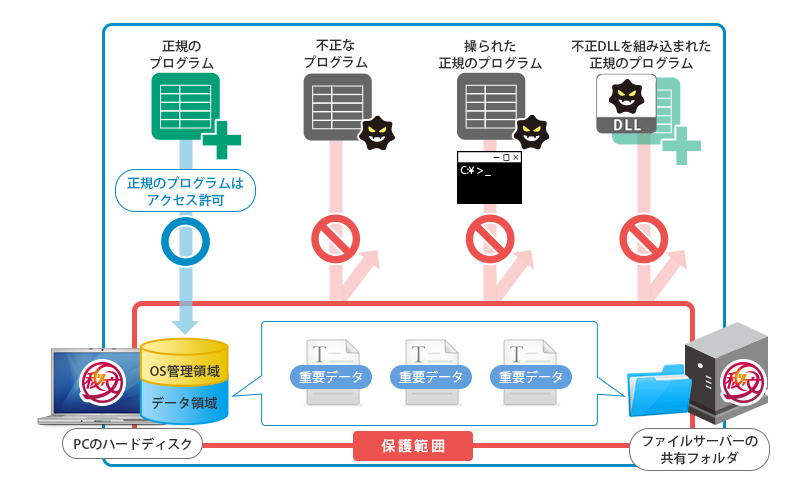

<秘文 Data Encryptionのマルウェア対策> 1.マルウェアが機密データやMBRにアクセスすることを防止します。

2.機密データが社外に送信されることを防止します。

3.許可プログラムの追加登録が簡単に行え、業務の利便性を落とさずに運用できます。

1.マルウェアが機密データやMBRにアクセスすることを防止

通常業務で使用するプログラムなど、会社が許可したプログラムからのみ機密データやMBRにアクセスできます。マルウェアなど許可されていないプログラムが、参照、コピーなどの操作をすることを禁止して、機密データの窃取や破壊されることを防止します。

マルウェアが機密データにアクセスすることを防止する秘文 Data Encryptionのファイル保護機能が動画でご覧いただけます。 再生時間:3分(YouTube動画)

バックドア設置による機密データ窃取の対策にも!

バックドアとは

バックドアは「裏口」を表す英単語で、攻撃者が不正に侵入するために設置する入口のことです。攻撃者はコンピュータへの侵入を成功させたあと、次からより容易に侵入できるよう、管理者が気づかないように侵入経路を設置します。これがバックドアです。バックドアが設置されてしまうと、たとえ管理者が不正侵入に気づいて攻撃者の最初の侵入経路をふさいだとしても、攻撃者はすでに設置したバックドアから再度侵入できてしまいます。バックドアが設置されるとPCの遠隔操作などが可能となり、機密データの窃取や破壊、攻撃の踏み台とされるおそれがあります。

バックドア設置の手口

バックドア設置の手口としては、以下があげられます。

・感染するとバックドアを設置するマルウェアによる攻撃 ・不正アクセスなどで侵入した際に、次回以降侵入しやすい入り口を設置する ・プログラムを開発した際に、あらかじめ侵入口を作っておく 特にマルウェア感染によるバックドア設置の手口は高度化・巧妙化しています。 ・プログラムの脆弱性を突いてマルウェアに感染させる ・アクセスしたと同時にマルウェアを含むプログラムをダウンロードさせるよう改ざんしたWebサイトに誘導 ・知人を装い、一見無害に見えるマルウェアを含んだ添付ファイルをメールで送り、開かせる 上記のような攻撃を受けた場合、マルウェアに感染したことに気づかず、知らないうちにバックドアが設置されているケースが少なくありません。また、ウイルス対策ソフトではマルウェアに気づけない場合もあります。さらに、侵入に気づいたとして、侵入経路に悪用された脆弱性などを修正しても、攻撃者は、すでに設置したバックドアから影響を受けずに再び侵入することができてしまい、一度バックドアを設置されると、その対策は困難といえます。

秘文 Data Encryptionによる対策

バックドアの設置そのものを秘文 Data Encryptionで対策することはできませんが、バックドア設置の目的の一つである機密データの窃取や破壊について対策が可能です*。

* 下記が前提です。

・マルウェアが署名付きでないこと

・秘文 Data Encryptionが許可しているプログラムの脆弱性を悪用されないこと

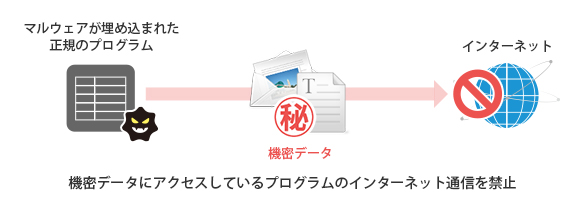

2.機密データが社外に送信されることを防止

機密データはインターネットなどの社外ネットワークに送信できません。マルウェアがマクロウイルスなどの形で正規のプログラムに感染してファイルを社外に送信しようとしても、秘文がネットワーク通信を遮断して機密データの流出を防止します。

・ファイルサーバーやイントラネットなどの社内ネットワークには通常通りファイルを送信できます。

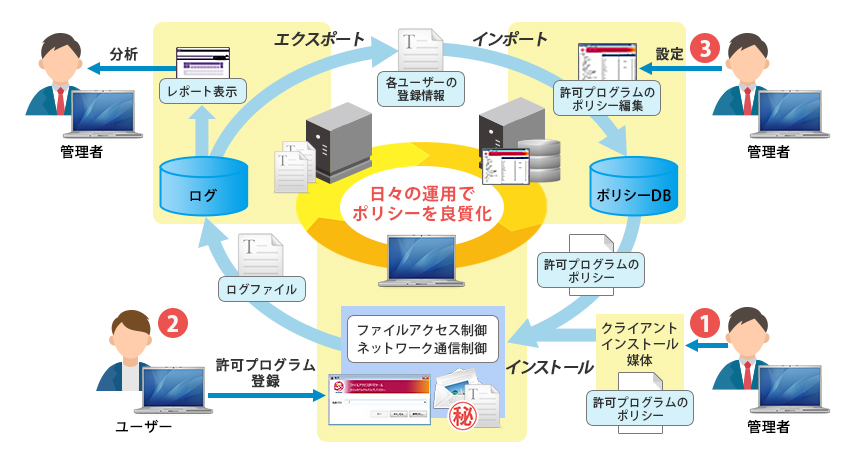

3.許可プログラムは簡単追加 日々の運用でポリシーを良質化

機密データにアクセス許可するプログラムはユーザー側で簡単に追加登録できます。登録された許可プログラムはポリシーDBに反映された後、社内のすべてのクライアントに自動配布されます。ユーザーの業務の利便性を落とすことなく運用でき、管理者の負荷も軽減できます。・Microsoft Officeなど広く業務に使用されているプログラムは初期設定不要で利用できます。

(許可プログラムのポリシー更新の流れ) ①管理者が秘文クライアントに初期許可プログラムのポリシーをインストール ②ユーザーは許可プログラムにない新たなプログラムを登録、ユーザーの操作ログはログファイルとして秘文サーバーへ自動的に送信される ③ユーザーが登録した情報はバッチによりポリシーDBへ、新たなポリシーとして配信(必要に応じて管理者が許可プログラムのポリシーを編集できます)

秘文 Data Encryption

についてはこちら

製品概要

秘文 Device Controlによるマルウェア対策

マルウェアは、1台に感染して終わりではありません。早いスピードで社内にある、ほかのPCに拡散するものも多く、感染したそれぞれのPCから機密データの搾取や破壊をします。そのため、感染したPCを社内ネットワークから切り離すこと、感染源のユーザー操作を把握することが重要です。

<秘文 Device Control×マルウェア対策製品のマルウェア対策> 1.感染端末のネットワーク通信を自動遮断します。 2.警告画面で感染端末のユーザーに初動対応を指示します。 3.ログからマルウェア侵入の契機となったユーザー操作を特定します。

1.感染端末のネットワーク通信を遮断

ネットワーク型マルウェア対策製品がマルウェアを検知すると秘文 Device Controlが感染端末のネットワークを遮断、感染端末からの情報漏洩や内部ネットワークへの感染拡大を防止します。また、遮断した端末上に警告画面を表示し、マルウェアに感染したことを利用者に通知することもできます。

2.警告画面で感染端末のユーザーに初動対応を指示

警告画面により感染端末の利用者がマルウェアの感染と気づかずに、PCを再起動したり電源を落とすことを防止します。

3.ログからマルウェア侵入の契機となったユーザー操作を特定

秘文 Device Controlのユーザー操作ログとエンドポイント型のマルウェア対策製品のマルウェア検知ログを秘文 Serverで組み合わせて可視化することで、日々の検知件数やマルウェア侵入の契機となったユーザー操作を特定することができます。

秘文 Device Control

についてはこちら

製品概要