ランサムウェア対策ソリューション

概要

昨今深刻化しているランサムウェア攻撃に対し、脅威の事前検知からインシデント発生後までトータルで対応を支援します。

こんな課題に

- さまざまなセキュリティ製品を導入しているが、昨今のランサムウェアの被害事例をみて、現状の対策で防ぐことができるのか不安に感じている。

- 攻撃の高度化・巧妙化に伴い従来の対策では不十分だと感じているが、どこから強化すればよいのかわからない。

- 「侵入させない」対策に注力してきたため、万が一突破された際の被害拡大を防止するための対策が不足している。

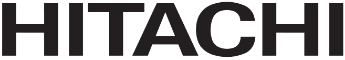

ランサムウェア対策の見直し・強化が必要な背景

2021年頃からランサムウェア被害は急増し、今や企業規模を問わず大きな経営リスクになりました。EDRなどの普及が進む一方で被害が止まらない背景には、対策の「死角・漏れ」を突く攻撃の巧妙化があります。

近年、AIやRaaS(Ransomware as a Service)の普及により、ランサムウェア攻撃は高度な専門知識を持たない攻撃者でも容易に実行できるものとなり、攻撃の件数そのものが増加しています。攻撃者にとっては、わずかな脆弱性や設定不備であっても侵入するには十分な隙になります。さらに、データを暗号化するだけでなく、窃取した機密情報の公開をちらつかせる手口が一般化したことで、リスクは単なる事業停止にとどまらず、企業としての信用やブランド価値を大きく損なう深刻な問題へと発展しています。

また、復旧の要であるバックアップデータそのものを狙う攻撃も増加しています。従来の備えだけでは、事業停止(出荷、生産などの停止)、顧客対応の遅延といった事態を防げず、復旧が長期化するケースも後を絶ちません。もはや侵入を100%防ぐことが困難な今、求められているのは「攻撃の検知」に留まらない対策です。万が一の際の「被害の最小化」から「迅速な復旧」までを見据えた、多層的な防御体制の構築こそが、事業継続の鍵となります。

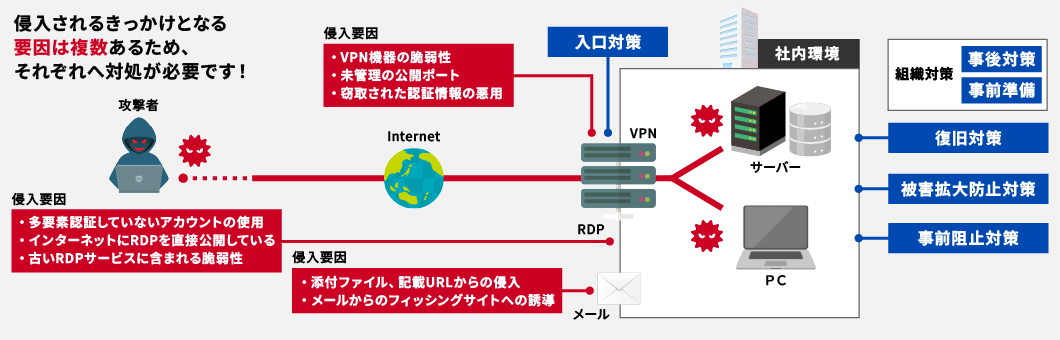

ランサムウェアの主な侵入口と必要な対策

ランサムウェア攻撃は高度化する一方で、侵入経路の傾向は大きく変わっておらず、多要素認証が導入されていないVPN機器やリモートデスクトップなど、運用・設定における不備を狙われることが依然として多い状況です。侵入要因としてどのようなものがあるかを把握し、それぞれに対処することが必要になります。

| 侵入経路 ランク |

ランサムウェアの 主な侵入口 |

主な侵入要因 | 対策例 |

|---|---|---|---|

| 1 | VPN | VPN機器の脆弱性/未管理の公開ポート/窃取された認証情報の悪用 | 脱VPN/EASM/多要素認証 |

| 2 | リモートデスクトップ | 多要素認証していないアカウントの使用/インターネットにRDPを直接公開している | 多要素認証/EASM |

| 3 | メール | 添付されている不審ファイルの開封/メール本文に記載されている不審なURLからの不審ファイルのダウンロード | メールセキュリティ/Webセキュリティ |

| 4 | 外部公開サーバー | サーバーの脆弱性/設定不備 | EASM/CSPM/脆弱性診断 |

| 5 | サプライチェーン | セキュリティ対策が十分でない取引先のシステムからの感染 | 取引先セキュリティのセキュリティ状況のチェック |

| 6 | USBデバイス | マルウェアに感染しているUSBデバイス | EPP/EDR |

侵入イメージ

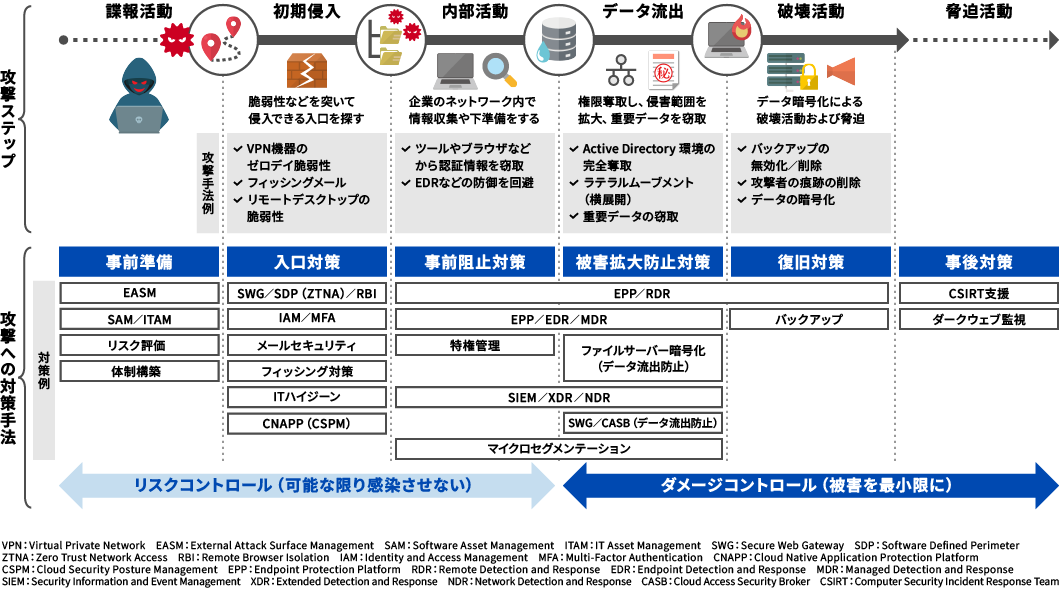

ランサムウェアの攻撃ステップと対策手法

日々進化し、巧妙化・高度化していくランサムウェア攻撃による被害拡大を防ぐためには、従来の多層防御の考え方だけではなく、攻撃者がどのように攻撃してくるのかを理解することが不可欠です。そのための指針として、攻撃のステップを体系的に整理した MITRE ATT&CK(マイターアタック) の考え方を取り入れることが有効です。

MITRE ATT&CKフレームワークを参考に、各攻撃ステップへの対策として、日立ソリューションズで考える、セキュリティ対策の要素をマッピングしました。

■MITRE ATT&CKフレームワークとは

米国の非営利団体であるMITRE社が開発したフレームワークです。MITRE ATT&CKフレームワークは、侵入、内部活動(横展開)、データ流出、破壊活動、脅迫活動といった要素で構成されており、各攻撃ステップへの対策を実施することで、万が一の際にも被害の拡大を防ぎ、リスクやダメージを最小限に抑えることを可能にします。

日立ソリューションズのランサムウェア対策ソリューション

ランサムウェア攻撃の各ステップ(諜報、侵入、破壊および脅迫)に対応する広範な製品ラインアップにより、お客さまの現在のセキュリティレベルや優先課題に合わせ、適切な製品を組み合わせて導入いただくことで、より強固な防御体系を支援します。

特長

組織として必要なランサムウェア対策の現状分析から実装まで、総合的にサポート。

ランサムウェア攻撃の各ステップに対応可能な多彩な製品を幅広く取り揃え、お客さまが抱えている課題を解決できる選択肢をご提供。

豊富なセキュリティ知見を持つ専門家が、お客さまの環境や課題に適切な製品を選定し、現状の対策ではカバーしきれていない領域を強化。

ランサムウェア対策ソリューション 主な製品・サービス

| 攻撃ステップ | 対策ソリューション | 概要 | 製品・サービス |

|---|---|---|---|

| 諜報活動 | EASM | 組織のインターネット公開資産の検出、脆弱性確認、監視により、脅威の侵入口となる資産を可視化 | |

|

|||

| SAM/ITAM | IT資産の状況を可視化し、脆弱性の確認やパッチ適用状況を管理することで、脅威の侵入口となりうる資産を低減する | ||

| リスク評価 | 現状のセキュリティ脅威やリスクを洗い出し、評価したうえで、対策案を立案・提案 | ||

|

|||

| 体制構築 | セキュリティ問題を専門的に扱うインシデント対応チーム(CSIRT)の立ち上げや構築、導入ソリューションの監視・運用を対応するチーム(SOC)運用を支援 |

|

|

| 初期侵入 | SWG/SDP(ZTNA)/RBI | ゼロトラストによる認証制御と不正Webアクセス制御により脅威の侵入を抑止し、ブラウザーセキュリティにより認証情報の窃取を阻止 | |

| IAM/MFA | 利用者や端末の認証管理と、多要素認証による認証強化により、ID・パスワード窃取による脅威の侵入を抑止 | ||

| メールセキュリティ/フィッシング対策 | スパムメールや悪意のあるコンテンツを含むメールを検知・遮断し、フィッシングやマルウェア添付によるランサムウェアの初期侵入を防止 | ||

|

|||

| ITハイジーン | IT資産の状況を可視化し、脆弱性、パッチ未適用、設定不備や管理漏れによる脅威の侵入口となるリスクを低減 | ||

| CNAPP(CSPM) | IaaS/PaaSを統合管理し、セキュリティ状況を可視化。脅威の侵入口のリスクとして顕在化する前に、設定状況の不備や脆弱性を特定 | ||

| 内部活動 | ランサムウェア・レジリエンス (エンドポイント向けランサムウェア対策) |

ランサムウェアに特化した多層的な防御の提供により、既知のランサムウェアだけでなく、ゼロデイのランサムウェアによる感染を防止 | |

| EPP/EDR/MDR | EPP:マルウェア感染を防止 EDR:マルウェア感染後の証跡(ログ)などをもとに感染被害や感染経路の調査と、感染拡大を阻止 MDR:EDR機能と連携し、専門家が証跡(ログ)を監視し、脅威の検知およびインシデントの処置を代行 |

||

| 特権管理 | 特権をもったアカウントを常時有効にせず、利用する際にアカウントを払い出すことで権限を最小化。脅威が侵入した際の被害を抑止 | ||

| SIEM/XDR/NDR | SIEM/XDR:さまざまなネットワーク製品、セキュリティサービス、EDRなどと連携。AIを活用し統合的に相関分析・機械学習を行うことでサイバー攻撃の脅威を自動検知、早期対応を実現 NDR:ネットワークトラフィックを監視することにより、侵害を検知、防御 |

||

|

|||

|

|||

| マイクロセグメンテーション | ネットワーク環境を分割・アクセス制御することにより、脅威の侵入後の不正な横展開を防止することで、被害拡大を抑止 | 個別にお問い合わせください |

|

| テータ流出 | ランサムウェア・レジリエンス (エンドポイント向けランサムウェア対策) |

ネットワークの異常通信の検知と、ファイルの流出を防ぐDLPにより、重要データの漏洩を防止 | |

| EPP/EDR/MDR | EPP:マルウェア感染を防止 EDR:マルウェア感染後の証跡(ログ)などをもとに感染被害や感染経路の調査と、感染拡大を阻止 MDR:EDR機能と連携し、専門家が証跡(ログ)を監視し、脅威の検知およびインシデントの処置を代行 |

||

| ファイルサーバー暗号化(データ流出防止) | 万が一のデータ流出に備え、ファイルサーバー内のデータを暗号化しておくことで、重要データの漏洩を防止 | ||

| SIEM/XDR/NDR | SIEM/XDR:さまざまなネットワーク製品、セキュリティサービス、EDRなどと連携。AIを活用し統合的に相関分析・機械学習を行うことでサイバー攻撃の脅威を自動検知、早期対応を実現 NDR:ネットワークトラフィックを監視することにより、侵害を検知、防御 |

||

|

|||

|

|||

| SWG/CASB (データ流出防止) |

通信を可視化し、不正なデータアップロードなどを制御することで、データ流出を防止 | ||

| マイクロセグメンテーション | ネットワーク環境を分割・アクセス制御することにより、脅威の侵入後の不正な横展開を防止することで、被害拡大を抑止 | 個別にお問い合わせください |

|

| 破壊活動 | ランサムウェア・レジリエンス (エンドポイント向けランサムウェア対策) |

ランサムウェアによるデータの暗号化を阻止し、万が一暗号化された場合には迅速な復旧を支援 | |

| バックアップ | ランサムウェア攻撃からバックアップを守る堅牢性を持ち、暗号化被害を受けた際にバックアップから安全に、早期に、データ回復を実現 | ||

| 脅迫活動 | 事後対策 | 万が一のインシデント発生時に、高度なセキュリティ知識を持つ専門家がお客さまのインシデント対応をサポート。適切な対応策の実現に向けたご提案やデジタルフォレンジックなどを通じ、被害拡大の防止を支援 | |

|

※本ページの一部は、生成AIにより生成されたコンテンツを使用しています。